Seguridad informática en redes: lo que tu empresa no puede seguir ignorando

Cada vez que una empresa se conecta a Internet, abre una puerta al mundo. Y aunque esa puerta permite entrar a clientes, proveedores y oportunidades… también deja pasar amenazas. La seguridad informática en redes ya no es un lujo ni una opción para empresas grandes: es una necesidad básica para cualquier negocio que trabaje con datos, tenga empleados conectados o gestione información sensible.

A lo largo de este post quiero contarte lo esencial sobre cómo proteger tu red, qué riesgos estás asumiendo sin darte cuenta, y por qué deberías tomarte la ciberseguridad como algo prioritario. Todo explicado sin tecnicismos innecesarios y con ejemplos prácticos.

¿Por qué es tan importante la seguridad de red?

Piensa por un momento en todos los dispositivos que se conectan a tu red empresarial: ordenadores, móviles, servidores, cámaras de videovigilancia, TPVs, tablets, impresoras… La mayoría de estos dispositivos están siempre encendidos y comunicándose entre ellos o con el exterior.

Cada uno de ellos puede convertirse en una puerta de entrada para un atacante. ¿Y qué buscan los ciberdelincuentes? Robar datos, secuestrar información (ransomware), espiar movimientos, lanzar ataques desde tu red o simplemente hacer daño.

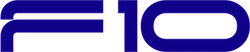

Y aquí viene lo peor: muchas empresas ni siquiera saben que han sido atacadas hasta que ya es tarde. Por eso, la prevención, el monitorizado continuo y la protección de redes son pilares fundamentales de la seguridad informática moderna.

Principales riesgos de una red no segura

1. Pérdida de datos

Uno de los mayores temores de cualquier empresa. Ya sea por un malware, una mala configuración o un fallo humano, perder la información de tus clientes o tu facturación puede paralizar tu negocio.

2. Accesos no autorizados

Un hacker o una persona externa puede acceder a tu red si no tienes bien configurados los puntos de acceso o si usas contraseñas débiles. Y no, no hace falta ser un genio para explotar una red mal protegida.

3. Uso de tu red como plataforma de ataque

Muchos ciberdelincuentes entran en redes de empresas para lanzar ataques a terceros desde allí. Esto no solo compromete tu reputación, sino que puede traerte consecuencias legales.

4. Filtración de información confidencial

Documentos internos, bases de datos de clientes, correos electrónicos estratégicos… Todo eso puede caer en manos equivocadas si no se toman las medidas adecuadas de protección de datos.

5. Daños económicos

Entre paralización del servicio, rescates por ransomware, pérdidas de contratos o sanciones por incumplimiento del RGPD, una brecha de seguridad puede salirte muy cara.

¿Qué medidas deberías tener en tu empresa para proteger tu red?

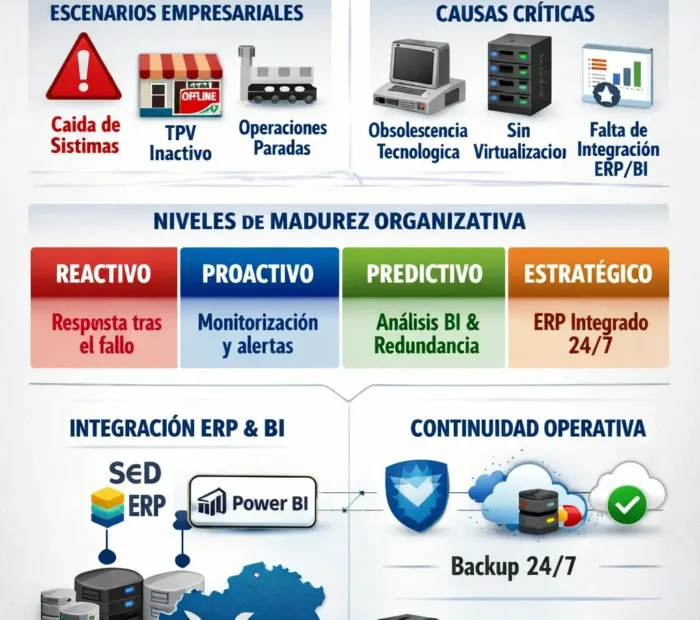

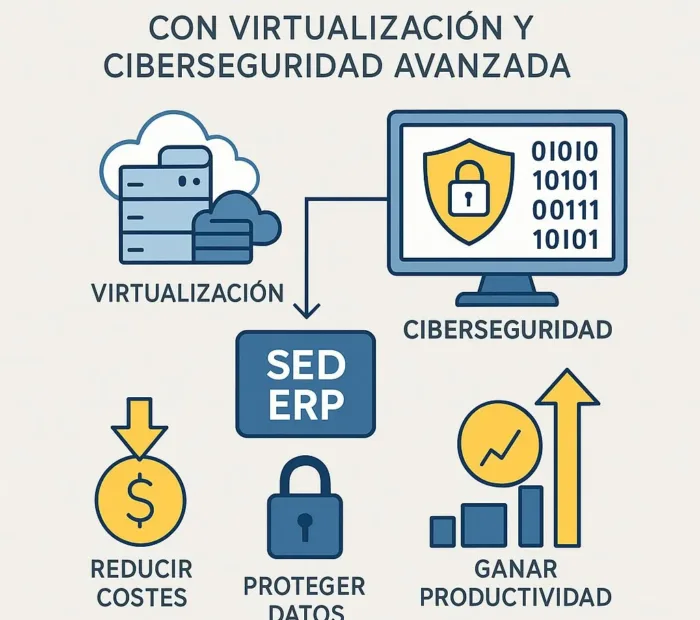

La seguridad informática de redes no depende solo de un buen antivirus. Es un sistema completo de protección que cubre varios niveles: físico, lógico, interno y externo.

Aquí te dejo una lista con medidas básicas (y no tan básicas) que toda empresa debería tener:

1. Firewall empresarial bien configurado

Actúa como el portero de tu red, controlando lo que entra y lo que sale. Es imprescindible contar con un firewall de nueva generación y configurarlo correctamente.

2. Segmentación de red

No todos los dispositivos ni todos los empleados deberían estar en la misma red. Separar redes por niveles de acceso o por departamentos minimiza el impacto de un posible ataque.

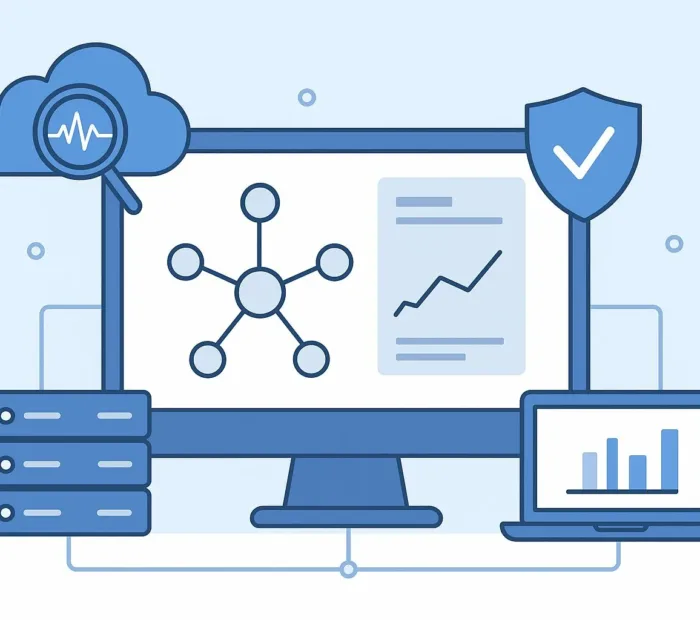

3. Monitorización constante

Utiliza herramientas de monitorización de red que te alerten en tiempo real si hay actividad sospechosa, picos de tráfico o accesos anómalos. Si algo raro está ocurriendo, es mejor enterarse cuanto antes.

4. Políticas de contraseñas seguras y doble factor

Fuerza a los usuarios a cambiar las contraseñas con regularidad y activa el doble factor de autenticación (2FA) siempre que sea posible, especialmente en accesos remotos o servicios críticos.

5. Copias de seguridad periódicas

No importa cuánto inviertas en protección, si un día algo falla, las copias de seguridad te salvan. Y no vale con tener una copia en un disco duro olvidado: deben ser automáticas, cifradas, externas y probadas.

6. Software actualizado

Sí, da pereza actualizar, pero muchos ciberataques aprovechan vulnerabilidades de software sin actualizar. Ten al día el sistema operativo, los programas, el ERP, las apps móviles y todo lo que use red.

7. Formación del personal

Tus empleados son el primer cortafuegos. Si no saben cómo identificar un phishing o si conectan pendrives de dudosa procedencia, están poniendo en riesgo a toda la organización. Invierte en formación en ciberseguridad.

8. Servicios profesionales de ciberseguridad

Si no tienes un departamento IT propio, delegar la seguridad en una empresa especializada es una de las mejores decisiones que puedes tomar. Además de prevenir, actúan rápido si ocurre algo.

¿Y qué pasa con el teletrabajo?

Muchas empresas abrieron la puerta al teletrabajo sin revisar la seguridad de sus redes. Ahora hay empleados conectándose desde casa, desde cafeterías, incluso desde móviles personales. Esto multiplica los puntos débiles.

En estos casos, es vital contar con:

VPN seguras para acceso remoto.

Gestión centralizada de dispositivos (MDM).

Políticas BYOD claras (si se usan equipos personales).

Protección de endpoints (antivirus avanzado y control de acceso).

¿Cómo saber si mi red está en riesgo?

La mayoría de los clientes que se acercan buscando servicios IT creen que “todo va bien”… hasta que se demuestra lo contrario.

Algunas señales de alarma:

Tu red va lenta sin motivo aparente.

Hay conexiones desconocidas o equipos que se comportan raro.

Empiezas a recibir más spam o emails extraños.

Las copias de seguridad fallan o nunca se revisan.

No tienes ni idea de qué dispositivos están conectados ahora mismo.

Si cualquiera de estas situaciones te suena, es momento de revisar la seguridad de tu red profesionalmente.

¿Qué soluciones puedes implementar ya?

En F10 Informática llevamos años ayudando a empresas de todos los tamaños a proteger sus sistemas. Algunos de nuestros servicios clave en este ámbito:

Auditorías de seguridad informática y redes.

Implantación y mantenimiento de firewalls avanzados (Fortinet, SonicWall, etc.)

Sistemas de monitorización y alertas en tiempo real.

Planes de backup y recuperación ante desastres.

Configuración segura de redes WiFi empresariales.

Soluciones de teletrabajo seguro.

Consultoría y formación en ciberseguridad.

Cada empresa es un mundo, y cada red tiene sus propias vulnerabilidades. Por eso, lo mejor es hacer un análisis personalizado.

Conclusión

La seguridad informática de tu red no se basa solo en tener “un buen antivirus”. Es una estrategia completa que protege tus datos, tu reputación y la continuidad de tu negocio. Y aunque no puedes evitar que existan amenazas, sí puedes decidir qué tan preparado estás para afrontarlas.

Si no sabes por dónde empezar, te ayudo. Puedes visitar f10informatica.es y pedirme un análisis inicial sin compromiso. Porque cuando se trata de la seguridad de tu red, lo importante no es tener suerte… sino estar preparado.